Unmasking CDEK Delivery Scam: A Step-by-Step Investigation

Friends, my today’s article will be in Russian because fishing scheme described here particularly affects Belarussian citizen which can speak and understand in Russian. I though this way it could help more people. I will translate this article to English in nearest days.

Добрый день!

Хочу поделится коротким разбором одного мошеннического сценария с которым недавно столкнулся после того как разместил объявление на продажу детского стола на онлайн платформе Kufar. Казалось бы очевидный лохотрон, но к сожалению некоторые не внимательные граждане могут попасться на эту уловку. Надеюсь моя статья будет полезна и поможет кому-то не потерять деньги.

И так, начнем. Примерно через 2 дня после того, как я разместил объявление на продажу стола мне на Viber с украинского номера написала некая гражданка Маргарита, и сказала что интересуется моим объявлением. После нескольких обычных вопросов про состояние товара Маргарита сказала что хочет приобрести детский стол и спросила не рассматриваю ли я отправку товара через курьерскую доставку. На что я ответил что никогда этого не делал и не совсем разбираюсь в процессе. Маргарита послала мне скрин из сайта компании CDEK и коротко объяснила процесс. Мол что она сумму переводит на счет сервиса CDEK, а я после отправки товара получаю эти деньги. Т.е. в этом сценарии CDEK является посредником и гарантом нашей сделки. Казалось бы все логично)))

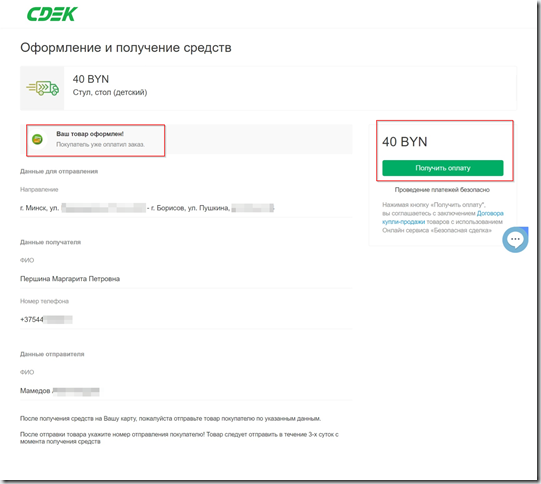

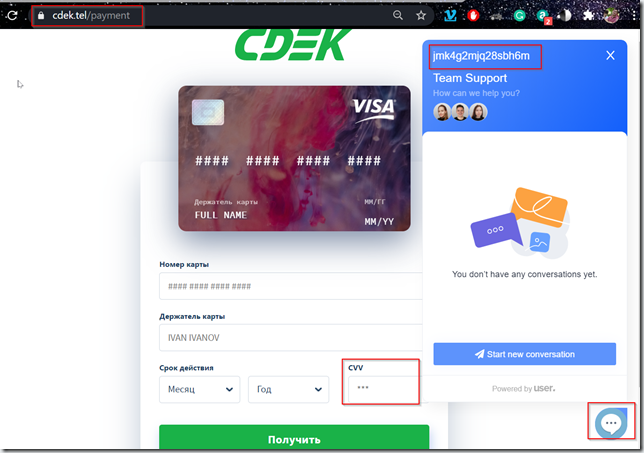

Маргарита еще добавила что сама заполнит заявку на доставку вместо меня т.к я не особо разбираюсь. Для этого она попросила мое ФИО и домашний адрес. Буквально через минуту Маргарита написала что сделала оплату и отправила мне ссылку на страницу. Ниже скрин страницы.

С этого места читаем внимательно пожалуйста, потому-то начинается самое интересное)))

По словам Маргариты на этом этапе мне нужно было только лишь ввести мои карточные данные, получить деньги на свой счет, позвать курьера и отправить товар.

Тут мое внимание привлекло несколько моментов.

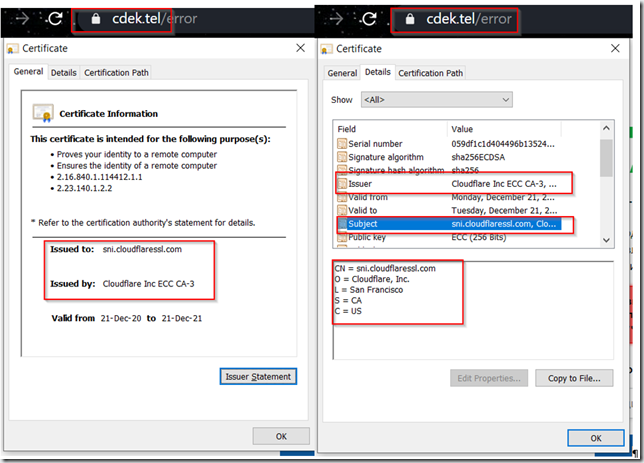

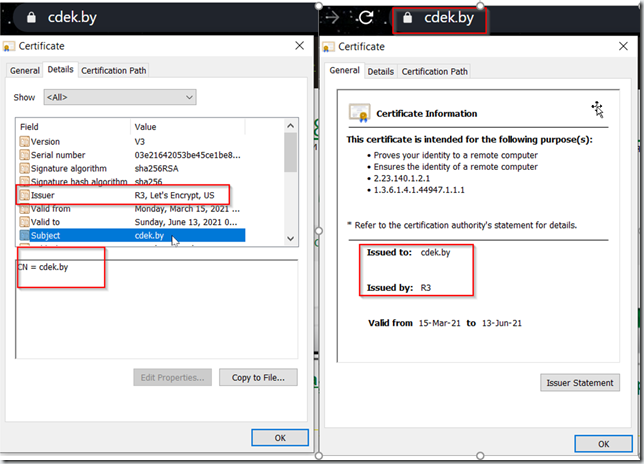

Первый это то что домен(сайт) сервиса https://cdek.tel , в то время как для РБ сайт сервиса CDEK находится по адресу https://cdek.by/ . Если честно, тут меня немного успокаивал замочек в адресной строке браузера, который говорит о том что у сайта есть доверенный TLS сертификат как у нормальных сайтов.

Я вбил https://cdek.tel в браузера и получил (redirect) перенаправление на сайт https://cdek.by . Тут я начал винить себя что, какой-же я недоверчивый человек и мучаю честную покупательницу Маргариту…..Мало ли что???…, может CDEK централизованно хостит некоторые свои сервисы для всех стран на домене cdek.tel ????

На этом этапе я еще не подозревал что впереди меня ждет очень интересное)))

Для интереса я решил сравнить сертификаты на обеих сайтах. Хмм……Интересно что https://cdek.by использует бесплатный сертификат от Let’s Encrypt а на сайте https://cdek.tel сертификат от Cloudflare для sni.cloudflaressl.com.

Тут я заподозрил что Маргарита скорее всего не та за кого себя выдает т.к https://cdek.tel это с большой долей вероятности мошеннический (Phishing) сайт который использует бесплатную СDN подписку Cloudflare которая помимо CDN и DDOS защиты еще дает возможность реализовать SSL offloading.

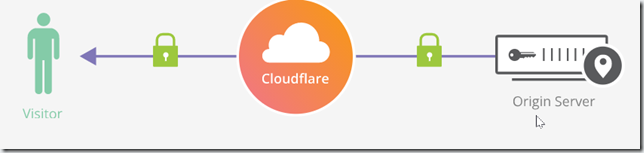

Если детальнее, сайт https://cdek.tel скорее всего простой http сайт не имеющий доверенный (легитимный) TLS сертификат. А еще домен cdek.tel хостит свою DNS зону на Cloudflare. Т.е. при обращении на https://cdek.tel вы попадаете на впередистоящий балансер Cloudflare который в свою очередь посылает траффик на реальный сайт cdek.tel. Реальный сайт может быть как на http так и на https. Но мы этот траффик не видим потому-то все это остается за Cloudflare. Это самый типичный сценарий использования балансера. Ниже фото из сайта Cloudflare объясняющий данный метод перенаправления траффика.

Сценарий когда сайт использует http. Cloudflare это называет Flexible SSL. Траффик от Cloudflare до реального сайта не зашифрован.

Сценарий когда сайт использует https. Cloudflare это называет Full SSL. Траффик от Cloudflare до реального сайта зашифрован.

Более детально об этом можно почитать здесь.

Вернемся к Маргарите, т.е. к нашим злоумышленникам. Для интереса я решил идти дальше и нажат кнопку “получить оплату”. Тут в глаза бросается сразу несколько моментов.

- Сайт от меня требует ввести CVC код карты который для получения денег в принципе не нужен. CVC обычно используется во время оплаты.

- Непонятный набор символов который отображается в окошке чата если нажат на иконку чат.

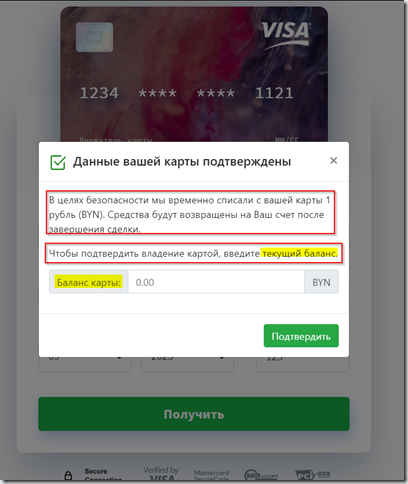

На этом этапе можно было остановится т.к. все уже ясно, но я решил идти дальше и не пожалел). Ввёл ложные карточные данные и нажал кнопку “Получить” в надежде получить свои 40 рублей ))))

И тут мы видим что у наших злоумышленников совсем нет ни стыда не совести))) Под предлогом проверки безопасности они спрашивают у меня баланс моей карты. (PayPal нервно курить в стороне) ))

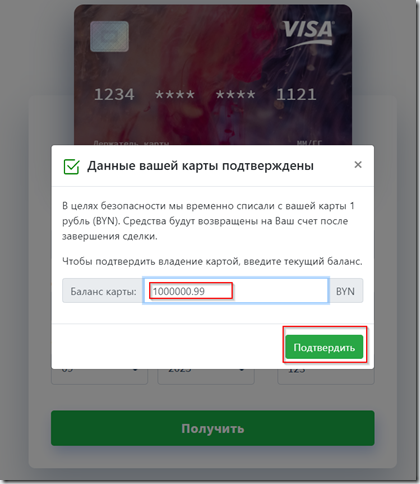

На само деле тут плохие парни пытаются узнать остаток на карте чтобы сделать снятие на эту сумму. Указываем что у нас есть миллион рублей, идем дальше.

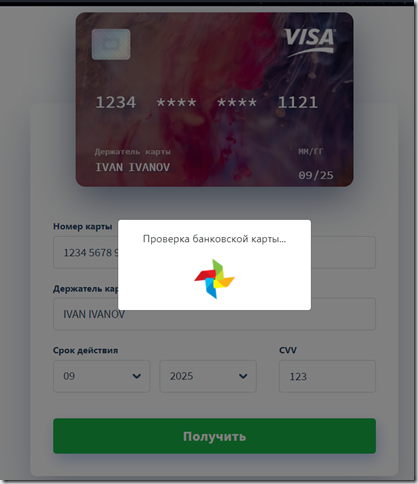

На этом последнем этапе наши “друзья” пытаются обойти защиту 3-D Secure. Что такое 3-D Secure можно почитать тут. Если коротко, это протокол который используется как дополнительный уровень безопасности, в онлайн покупках для двухфакторной аутентификации пользователя. Обычно совершая покупки в интернете владелец карты должен подтвердит платеж вводя СМС код который приходит ему/ей на мобильный номер указанный при открытии карты. В нашем случае т.к у злоумышленников нет доступа к нашему телефону они просят нас передать им СМС код)

И если вы обратили внимание, обычно для 3-D Secure аутентификации (чтобы ввезти смс код) мы перенаправляемся на страницу банка. Но в нашем случае смс код (3-D Secure ) от нас требует какая-то стремная страница https://cdek.tel/3ds

По сути на этом этапе, если ввезти код, то скорее всего злоумышленники снимут с вашей карточки весь остаток. Для этого у них есть все, что нужно. У них еще есть и наш адрес который обычно у многих людей является «billing» адресом. Адрес у нас Маргарита просила когда “помогала” нам заполнять заявку на курьерскую доставку.

На странице не зависимо от того какой код вы вводите сайт возвращает вам ошибку (error page).. Это наглядно можно увидит посмотрев анализ http трафика. К сожалению скрин в ошибкой я забыл сохранить. Через анализ трафика можно узнать еще много интересного про этот сайт. Но об этом в следующий раз.

Если суммировать все что написано коротко и не техническим языком, то под предлогом, чтобы отправить вам деньги за ваш товар, злоумышленники перенаправляют вас на ложный сайт, где вы им предоставляете все свои карточные данные. А тем временем, на той стороне вашу карточку используют для снятия/перевода денег или для совершение интернет покупки.

Помните, в наше время в интернете очень много мошенников и с каждым днем техники, которые они используют становятся все сложнее и запутаннее. Человек, далёкий от интернет технологий не всегда может уловить признаки интернет мошенничества. Если кто-то или что-то от вас просить ваши личные, карточные данные плюс смс код который был отправлен на ваш личный телефон, то очень большая вероятность что это мошенники.

Будьте бдительны. К сожалению, в этом мире халявы не бывает тем более ее нет в просторах интернета. Перед тем как передавть ваши личные или карточные данные, обязательно проверяйте ресурс, куда вы вводите данные. Прогуглите полное название сайта.

Не заполняйте карточные данные по ссылкам которые вам послали незнакомые люди. Делайте обратную проверку. Если кто-то говорит что звонит вам из банка спросите детали звонящего, дайте отбой и сами наберите банк.

Если кто-то посылает вам ссылку на известный ресурс на оплату, не используйте эту ссылку. Сами идите на реальный сайт и оттуда попытайтесь сделать оплату. Например в моем случае я еще попытался найти номер заказа на официальном сайте CDEK.by что я конечно же не смог сделать.

Со своей стороны я оповестил #Cloudflare, национальный центр реагирования на компьютерные инциденты РБ (CERT.by) и #Publicdomainregistry. В итоге, domain “cdek[.]tel” через день был уже заблокирован

Спасибо что почитали до конца.

![clip_image013[1] clip_image013[1]](https://secops.one/wp-content/uploads/2021/04/clip_image0131_thumb.png)